Новая уязвимость в WPS позволяет быстрее угадывать PIN-код маршрутизатора

Недавно обнаруженная уязвимость в стандарте Wi-Fi Protected Setup (WPS) сокращает количество попыток, которые требуются хакеру, пытающемуся брутфорсить PIN-код процесса установки беспроводного роутера. В результате ошибки слишком много информации о PIN-коде возвращается атакующему, а сам PIN-код становится слабее, что негативно влияет на защиту миллионов Wi-Fi маршрутизаторов и точек доступа. Исследователь безопасности Стефан Вибок обнаружил эту уязвимость и доложил о ней в US-CERT.

От проблемы страдают продукты ряда производителей, включая D-Link, Netgear, Linksys и Buffalo. "Я обнаружил несколько очень неудачных проектных решений, которые могут способствовать эффективной брутфорс атаке, нарушая, таким образом, безопасность буквально всех Wi-Fi маршрутизаторов с поддержкой WPS. А поскольку большинство современных моделей поддерживают WPS по умолчанию, то пострадать могут миллионы устройств по всему миру", - сказал Вибок.

"Одна попытка аутентификации занимает от 0.5 до 3 секунд. Замечено, что больше всего времени уходит на вычисление общего ключа Диффи – Хеллмана (это должно быть сделано перед генерацией M3). Требуемое время может быть сокращено за счет выбора очень малого секретного числа Диффи-Хеллмана, в результате чего вырабатывается небольшой публичный ключ, а вычислить общий ключ со стороны точки доступа становится проще", - добавил он.

"Если проверка подлинности PIN-кода завершилась неудачно, точка доступа посылает сообщение EAP-NACK назад клиенту. Эти сообщения пересылаются таким образом, что хакеру удается определить, является ли первая половина PIN-кода верной. Последняя цифра уже известна, так как она является контрольной суммой PIN-кода. Все это значительно сокращает количество попыток, требуемых для успешного брутфорса PIN-кода. Количество попыток сокращается со 108 до 103+104, что в сумме дает 11 000 попыток", - сказал консультант US-CERT.

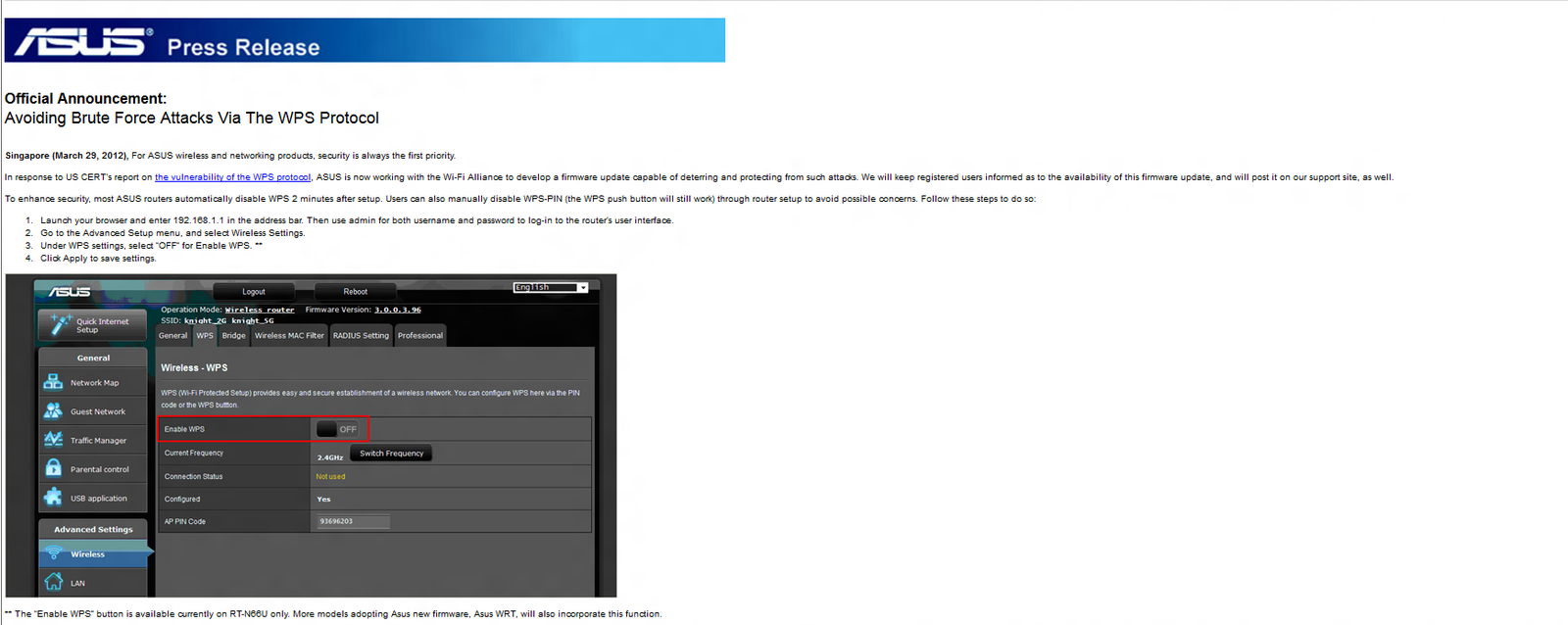

Вибок разработал инструмент Python для брутфорса PIN-кодов. Он его еще не выпустил, но сказал, что сделает это когда приведет в порядок код. Ни один из подверженных уязвимости производителей не выпустил исправления или обходного пути для бага, но в своей статье Вибок написал, что лучшим способом смягчения на данный момент является отключение WPS. Так же способна помочь установка более длительного времени блокировки в результате многочисленных неудачных попыток аутентификации.

http://www.xakep.ru/post/58116/

Reply With Quote

Reply With Quote